Google hat dem hauseigenen Drive-Dienst ein nettes kleines Feature verpasst und ermöglicht es nun Webseiten direkt bei Google Drive zu hosten. Wie das funktioniert will ich euch in diesem Artikel schnell zeigen.

Ob man komplette Webseiten bei Google Drive hosten sollte, steht ausser Frage – NEIN. Ich denke dazu ist die Funktion auch nicht gedacht. Solltet ihr aber Entwickler/Designer sein, kann die Funktion für euch sehr nett sein, denn ihr könnt recht schnell und unkompliziert Entwürfe und erste Entwicklungsschritte euren Kunden präsentieren, ohne eigene Server besitzen zu müssen, oder einen eigenen Entwicklungsserver über das Internet erreichbar zu halten.

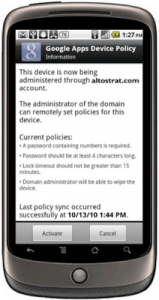

Google Drive ist Bestandteil des Google Angebotes und auch Teil von Google Apps, die man bekanntlich mit dem eigenen Domainnamen nutzen kann und so wird schnell ein Schuh daraus. Als Einzelkämpfer, Hobbyentwickler oder oder oder, ist man dank Drive schnell in der Lage Seiten zu teilen.

Wie das funktioniert zeige ich euch nun:

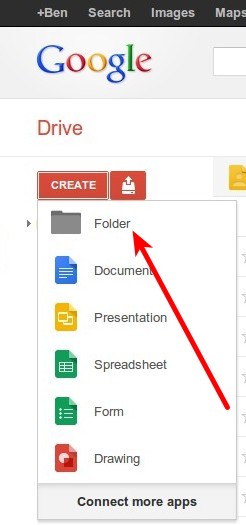

- Legt in Google Drive einen neuen Ordner an

Google Drive Ordner anlegen

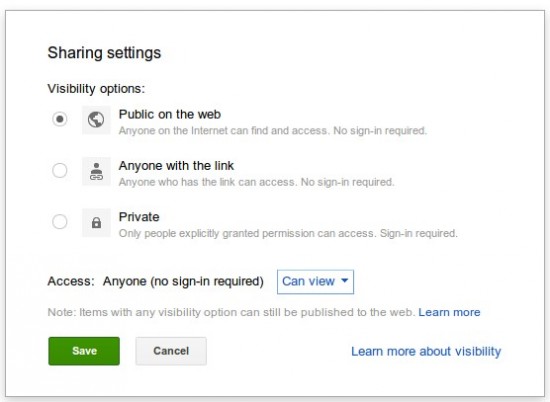

- Teilt diesen Ordner öffentlich

Google Drive öffentlich teilen

- Ladet eure Webseiten-Dateien in diesen Ordner hoch (HTML, CSS, JS)

- Wenn ihr die entsprechende HTML-Datei auswählt, dann erscheint die Möglichkeit die Preview/Vorschau anzuzeigen.

- Die URL die ihr in der Adressleiste seht, könnt ihr dann entsprechend weitergeben. (https://googledrive.com/host/…)

Wollt ihr Seiten über Google Drive laufen lassen, die auf Datenbanken zugreifen, so braucht ihr Server auf denen eine Datenbank läuft und die externe Zugriffe zulässt, alles denkbar ungünstige Kombinationen. Ihr seht also, für umfangreiche Webprojekte wird man nicht um den eigenen Server herum kommen, aber gerade um Designideen zu testen, oder diese schnell mal zu teilen, reicht Google Drive sicherlich aus und die Existenz der Funktion ist ein „good to know“.